主页 > 国内怎么下载imtoken > 【共同关注】提高警惕!杜绝虚拟货币“挖矿”

【共同关注】提高警惕!杜绝虚拟货币“挖矿”

2021年9月,国家发改委发布《国家发改委等部门关于整顿虚拟货币“挖矿”活动的通知》。

11月10日矿机矿工安全不,国家发改委召开虚拟货币“挖矿”治理专题视频会议,要求各省、自治区、直辖市坚决落实虚拟货币“挖矿”整治工作矿机矿工安全不,全面清理虚拟货币该地区的“采矿”活动。整治。

随着一系列针对虚拟货币“挖矿”活动的整改文件和要求的出台,各省市各地区的相关单位已经开始积极应对和开展行动。国内江苏、浙江、广东等省份相继推出专项虚拟货币“挖矿”活动。整治。

高校拥有大量的高性能服务器。同时,用户的个人网络安全防护意识相对薄弱,有大量的算力等资源可供使用。因此,它们往往成为黑客“挖矿”活动和病毒传播的重要目标。

虚拟货币“挖矿”会在学校消耗大量电力和能源,参与“挖矿”的设备性能和使用寿命也会受到严重影响。

“挖矿”原理

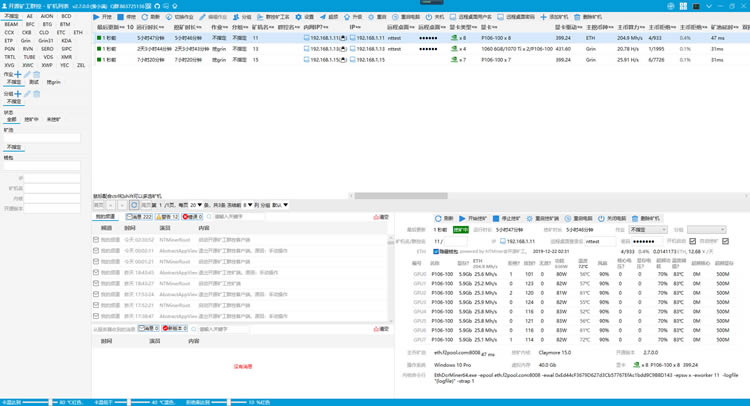

虚拟货币“挖矿”是利用计算机设备资源(如算力、带宽、硬盘存储等)解决复杂数学运算,产生基于区块链技术的去中心化虚拟货币行为的过程。虚拟货币主要是比特币和以太坊。

例如,比特币使用工作量证明来实现区块链不同节点之间的共识,确保分布式节点上的账本是相同的。

工作量证明是指使用 CPU 或 GPU 的计算能力来解决复杂的数学运算问题。当计算出特定的答案时,会生成一个新的区块,计算出该区块的用户将获得一定数量的比特币作为奖励。这个过程称为“挖矿”。用来“挖矿”的机器叫“矿工”,操作“矿工”的人叫“矿工”。

参与“挖矿”的“矿工”需要投入尽可能多的计算资源,从而获得尽可能多的“矿工”控制权,以保证能尽快计算出问题的答案以获得虚拟货币奖励尽可能成为增加“挖矿”收益的主要手段。

“挖矿”的危害

虚拟货币“挖矿”主要有以下危害:

1.“挖矿”活动需要专门的“矿机”进行计算,产生大量的能源消耗和碳排放,对产业发展和科技进步没有积极的带动作用,并且会导致学校电力资源的大量消耗。,并且还可能受到增加的惩罚性关税。

2.“挖矿”产生的虚拟货币推动了网络黑产的快速升级,变相滋生各种网络犯罪。例如,勒索软件往往与虚拟货币相关联,时刻威胁着校园网络环境。

3.参与“挖矿”的设备由于其CPU、GPU、存储等设备资源长期处于高负荷运行状态,会加速老化,降低使用寿命给学校带来严重的经济损失。安全威胁。

“挖矿”之道

常见的“挖矿”方式主要分为两类:基于程序的“挖矿”方式和基于网站脚本的“挖矿”方式。

基于程序的“挖矿”方式是“矿工”上传“挖矿”木马程序,然后通过设置定时任务或修改系统文件权限实现“挖矿”木马程序的持久化运行。

基于网站脚本的方法是在浏览器中执行用JavaScript等编写的“挖掘”脚本。通过在网站中嵌入包含“挖矿”代码的脚本,当浏览器访问带有“挖矿”脚本的网站时,浏览器会解析并执行“挖矿”脚本(如Coinhive、JSEcoin等),并进行“挖矿”在后台。这种方法比传统的基于程序的“挖掘”方法更阴险,难以检测。

预防“挖矿”

1.全校师生应加强网络安全意识,对来源不明的网站和设备保持警惕,避免使用恶意“挖矿”程序访问文件、网站和不明移动存储介质。安装必要的终端杀毒和安全防护软件。

2.全校师生要提高网络安全防范意识和技能,及时更新设备上运行的系统和服务应用,修复现有漏洞,发现并清理可能存在的病毒、木马和及时发现安全漏洞,落实网络安全措施。安全责任制,避免成为“挖矿”的跳板和控制对象。

3.不要在多台机器上使用相同的帐号和密码。登录密码必须有足够的长度和复杂度,并且要定期更换登录密码,避免出现账号密码弱的问题。

4.定期检查服务器是否有异常,包括但不限于:

(1)是否有新账户和未知进程;

(2)系统日志是否有异常;

(3)是否有杀毒软件异常拦截。

5.从正规渠道下载安装软件,不要安装不明第三方软件,不要点击不明链接。